需求

国内外分流,国外使用tls://1.1.1.1,国内使用tls://223.5.5.5,同时国内的DNS解析经过AdGuardHome并记录完整日志(来源IP)

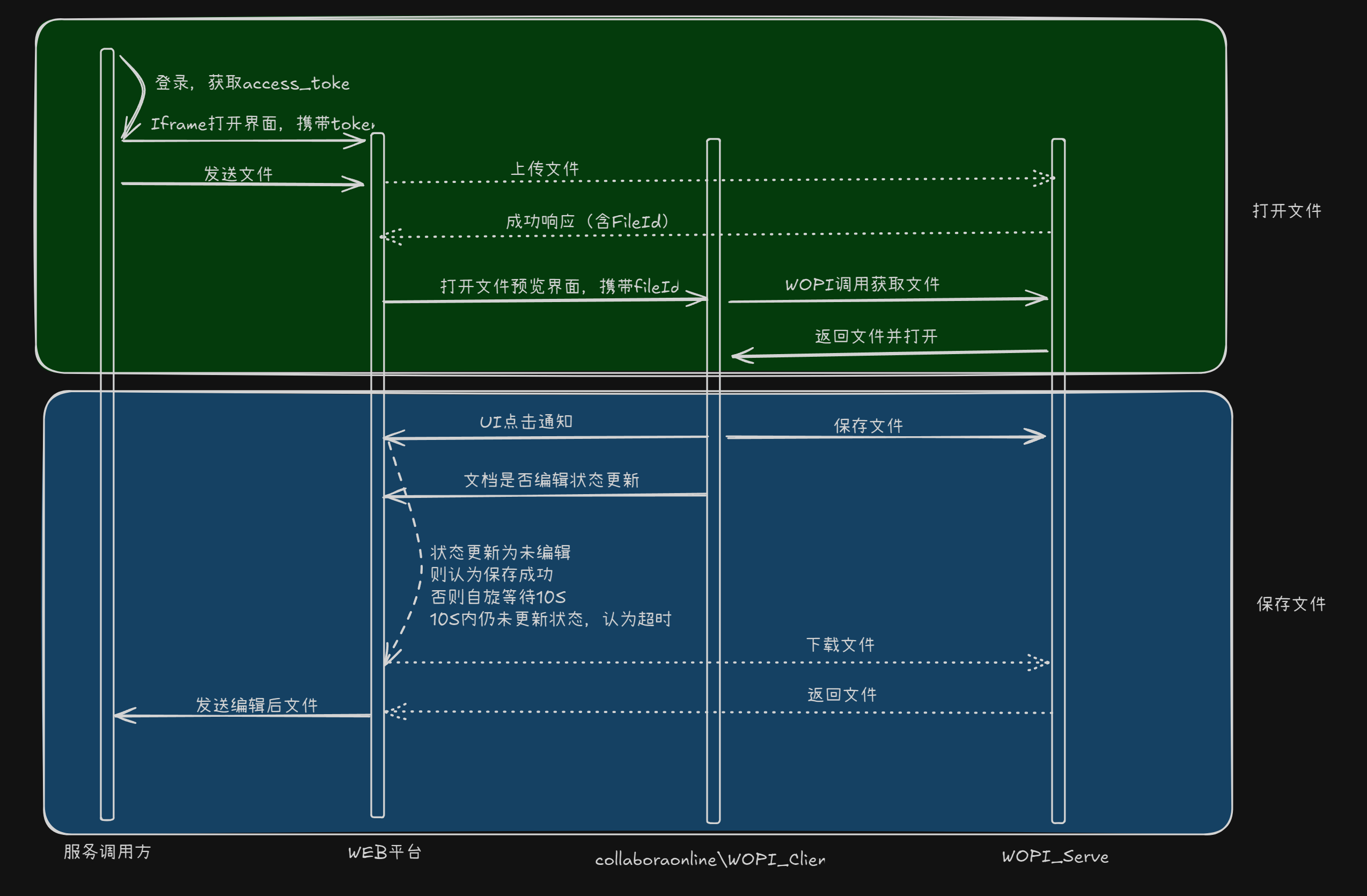

解析流程

- 国外tls://1.1.1.1

AdGuardHome 53端口 -> Dnsmasq 5353端口 -> ChinaDNS-NG 15353端口 --

- 国内tls://223.5.5.5具体设置

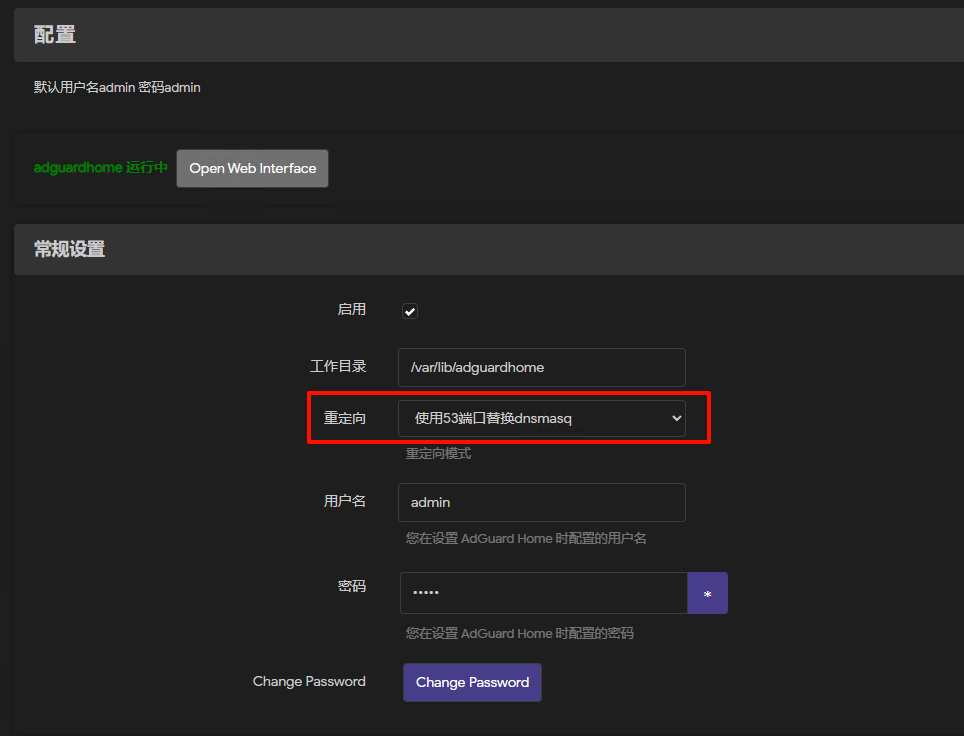

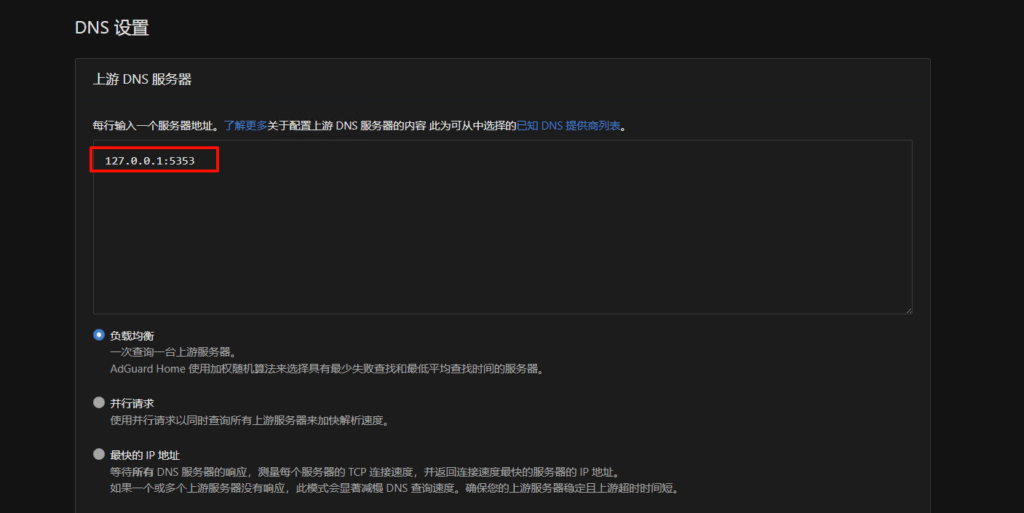

AdGuardHome

AdGuardHome设置工作在53端口,并且上有DNS设置为Dnsmasq端口5353

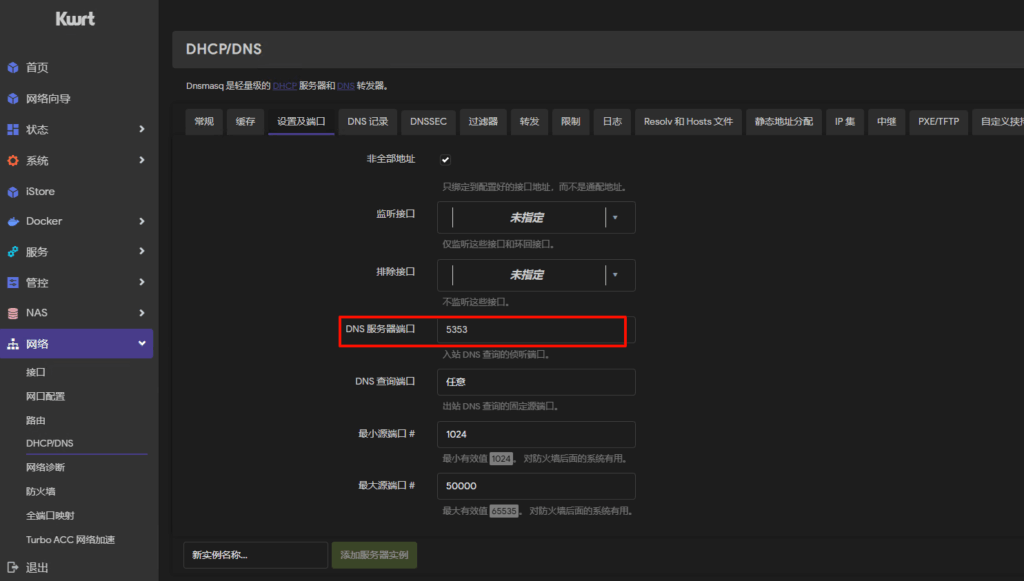

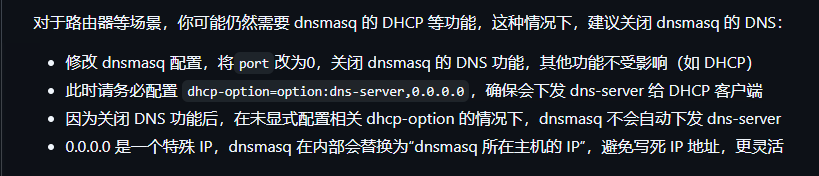

Dnsmasq

改为工作在5353端口

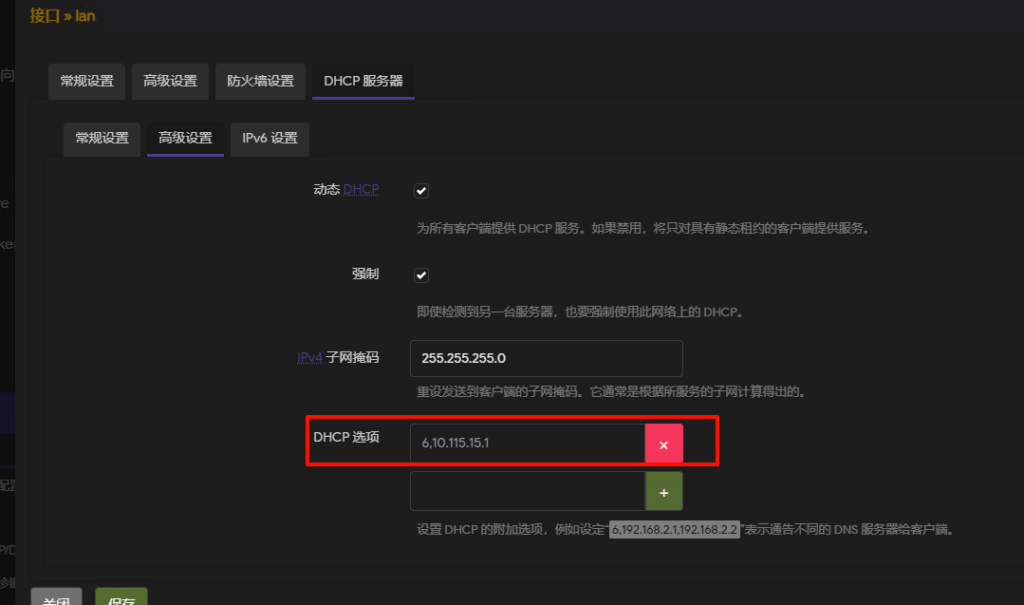

手动指定DHCP下发的DNS服务器,修改lan口配置,6<英文逗号><你的dns服务器ip>

此次务必要手动设置DNS,不然局域网设备DHCP租约到期之后,获取不到DNS服务器导致无法上网

PW

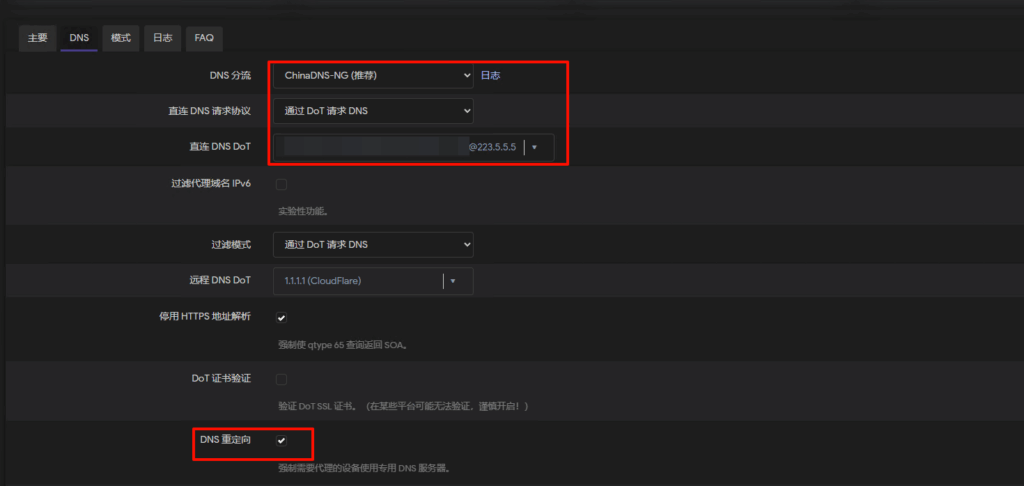

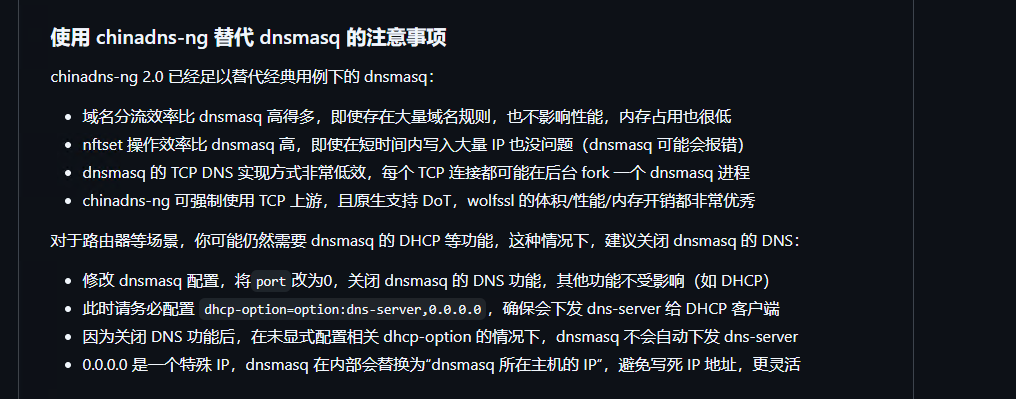

设置DNS分流使用ChinaDNS-NG

使用DOT

使用阿里的DOT服务

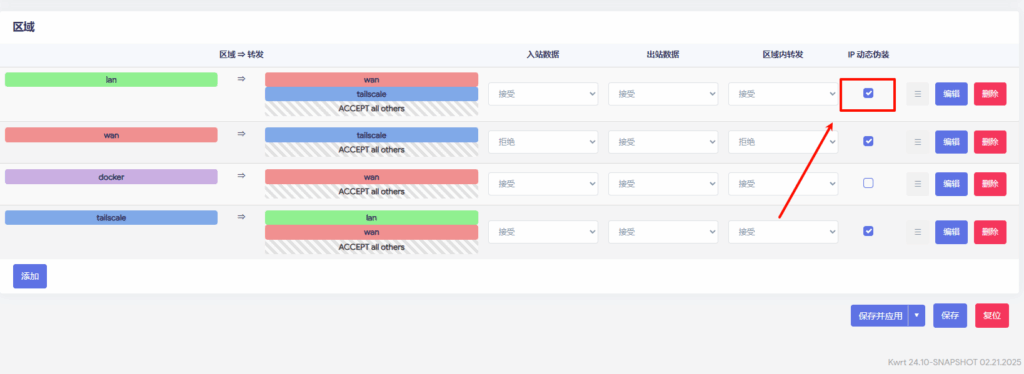

开启DNS重定向

修改代码 /usr/share/passwall/app.sh 取消启动额外的Dnsmasq服务器

“local RUN_NEW_DNSMASQ=1″改为”local RUN_NEW_DNSMASQ=0”

“RUN_NEW_DNSMASQ=${DNS_REDIRECT}”注释掉(前面加#)

"local RUN_NEW_DNSMASQ=1" to "local RUN_NEW_DNSMASQ=0"

"RUN_NEW_DNSMASQ=${DNS_REDIRECT}" to "#RUN_NEW_DNSMASQ=${DNS_REDIRECT}"之后重启PW

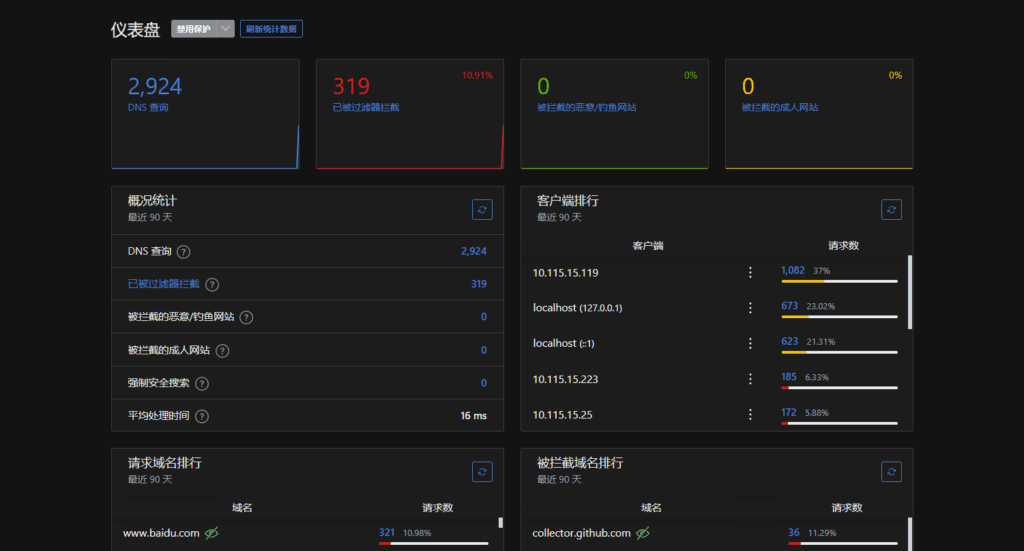

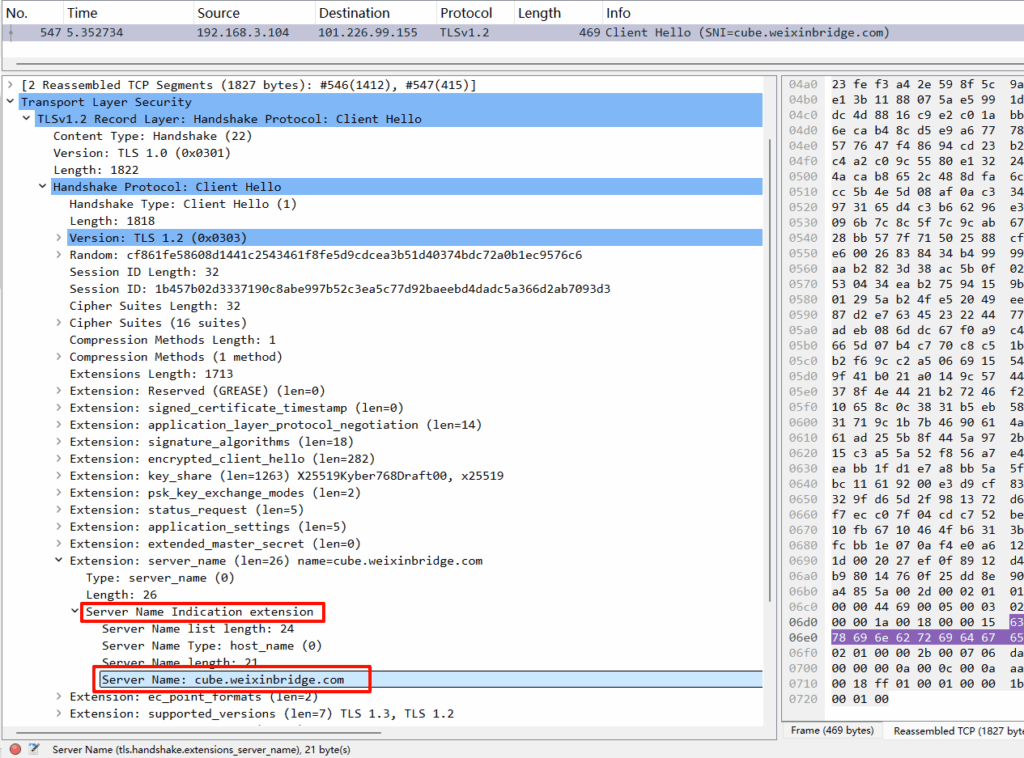

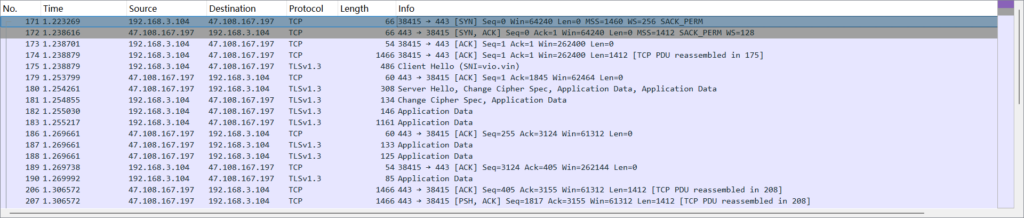

效果

AdGuardHome会记录真实来源IP

ChinaDNS-NG国内外分流正常

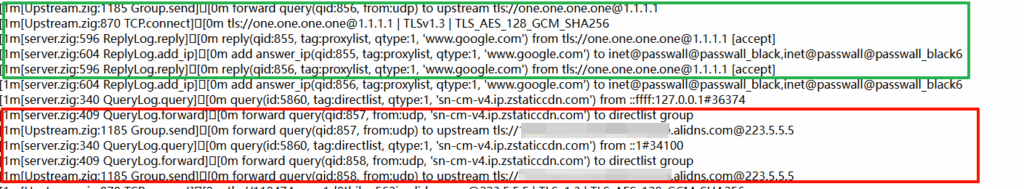

绿色为国外,红色为国内

PS

参考文献

https://github.com/xiaorouji/openwrt-passwall2/issues/761

https://github.com/xiaorouji/openwrt-passwall/issues/3774#issuecomment-2710464779

https://github.com/zfl9/chinadns-ng

0